FJcloud実践

リモートアクセスVPNゲートウェイの性能情報

FJcloud-Vでは、端末がクラウド上のネットワークへ接続するための機能として、リモートアクセスVPNゲートウェイを提供しています。

リモートアクセスVPNゲートウェイは、「リモートワークのために各自の業務端末からのアクセスをインターネット経由でセキュアにつなぐ」、「メンテナンスのためにメンテナンス端末をインターネット経由でセキュアにつなぐ」などの用途で利用できます。

ところで、これらの端末から、リモートアクセスVPNを経由した先のサーバーへ大きなファイルの転送や、クラウド上のサーバーから動画を再生する場合に十分な帯域が確保できるのでしょうか?

今回、リモートアクセスVPNゲートウェイ経由で、クラウド上のサーバーへ通信を行い、どのぐらいの帯域が利用できるのか確認してみました。

検証の構成

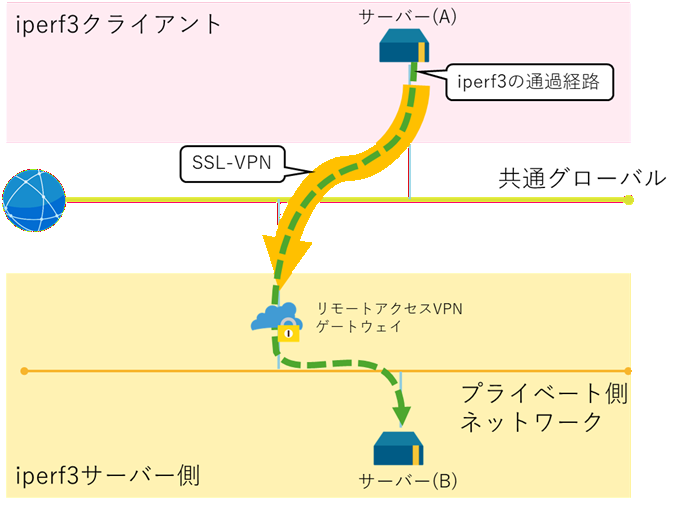

クラウド上に、リモートアクセスVPNゲートウェイを利用し接続してくる端末と見立てた「サーバー(A)」を構築します。

同一リージョンにリモートアクセスVPNゲートウェイを構築し、リモートアクセスVPNゲートウェイのプライベート側ネットワークへ通信先と見立てた「サーバー(B)」を構築します。

サーバーAとサーバーBそれぞれにiperf3を導入し、プロトコルやパケットサイズを変化させて計測しました。

機能・サービスの紹介

- リモートアクセスVPNゲートウェイ

FJcloud-V上のプライベートLANに、お客様オフィスネットワークなどからセキュアに接続できるリモートアクセス型のVPNサービスです。お客様の端末に専用アプリケーションをインストールし、SSLによる暗号化で安全に接続できます。 - プライベートLAN

共用ネットワークからL2レベルで隔離されたプライベートネットワークセグメントを利用することができます。

検証

検証準備

以下を用意します。iperf3による安定した通信速度計測をするために、OSはLinuxを利用しました。

| 要素 | 個数 | バージョン | 用途 |

|---|---|---|---|

| リモートアクセスVPNゲートウェイ | 1 | v2.0.0 | FJcloud-V側SSL-VPN終端装置 |

| プライベートLAN | 1 | - | リモートアクセスVPNゲートウェイのプライベート側ネットワーク用 |

| サーバー | 2 | Rocky Linux 10.0 | iperf3のクライアントおよびサーバー用 |

| OpenVPNクライアント | 2 | 2.7_rc5 | 各サーバーに導入します。 |

| iperf3 | 2 | 3.17.1 | 各サーバーに導入します。 |

構築

以下の検証環境を構築します。

- リモートアクセスVPNゲートウェイのプライベート側ネットワークとなる、プライベートLANを作成します。

- クラウドユーザーガイド(ネットワーク:リモートアクセスVPNゲートウェイ(v2.0.0)クイックスタートガイド)を参照し、リモートアクセスVPNゲートウェイを作成します。

- 共通グローバルネットワークへ接続したサーバー(サーバー(A))を構築し、クラウドユーザーガイド(ネットワーク:リモートアクセスVPNゲートウェイ:Windows 11のリモートアクセスVPNゲートウェイ(v2.0.0)利用方法)を参考にOpenVPNクライアントを導入しSSL-VPN接続を確立します。

- 手順3で構築したサーバーへ、iperf3を導入します。

- 手順1で作成したプライベートLANにだけ接続したサーバーを構築し、iperf3を導入します。(サーバー(B))

検証内容

以下のパラメーターを指定したiperf3を実行し、サーバー側の最終結果を取得。バッファサイズ (TCP)/ペイロード長 (UDP)毎の平均を取ります。

- TCPベンチマーク用コード

# iperf3 -c [iperf3サーバーのIP] -t 60 --get-server-output -l [バッファサイズ] - UCPベンチマーク用コード

# iperf3 -c [iperf3サーバーのIP] -t 60 --get-server-output -u -b 1000M -l [ペイロード長]

各パラメーターは以下の範囲で変化させています。

| パラメータ | 設定値 | 説明 |

|---|---|---|

| プロトコル | TCP、UDP | 両方のプロトコルで計測し、リモートアクセスVPNゲートウェイの特性を観測します。 |

| バッファサイズ (TCP)/ペイロード長 (UDP) | 400、600、800、1000、1200、1400 | パケット長に対する、リモートアクセスVPNゲートウェイの挙動を観測します。 |

| 実行時間 | 4:00、10:00、16:00、22:00 | 時間帯によるブレを吸収するため、複数の時間帯で実行します。 |

| 実行回数 | 三回ずつ | 上記のパラメーターを変化させて各三回実施します。 |

結果

実行結果を確認します。

以降の数字は、ベンチマーク完了後にサーバー側に出る最終結果を使用しています。

また、凡例は「[プロトコル]-[バッファサイズ (TCP)/ペイロード長 (UDP)]」の命名規則になっています。

Accepted connection from [Server A IP], port 37574

[ 5] local [Server B IP] port 5201 connected to [Server A IP] port 37582

[ ID] Interval Transfer Bitrate

[ 5] 0.00-1.00 sec XX.X MBytes XXX Mbits/sec

~省略~

[ 5] 60.00-60.07 sec XX.X MBytes XXX Mbits/sec

- - - - - - - - - - - - - - - - - - - - - - - - -

[ ID] Interval Transfer Bitrate

[ 5] 0.00-60.07 sec X.XX GBytes XXX Mbits/sec receiver ★

^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^

↑ここの数字を採用

iperf Done.バッファサイズ (TCP)/ペイロード長 (UDP)による影響の確認。

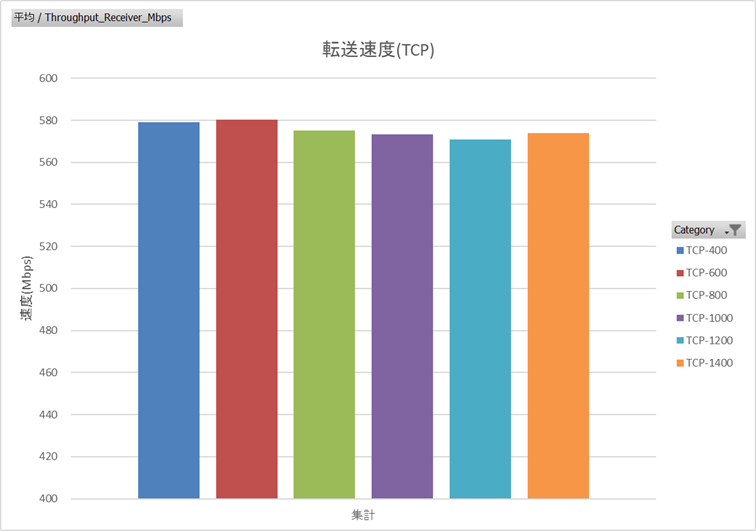

まずは、バッファサイズ (TCP)/ペイロード長 (UDP)毎に平均をとった結果を確認します。

TCP

TCPの場合は、どのバッファサイズでもおおよそ600Mbps弱程度の帯域で通信できることを確認しました。

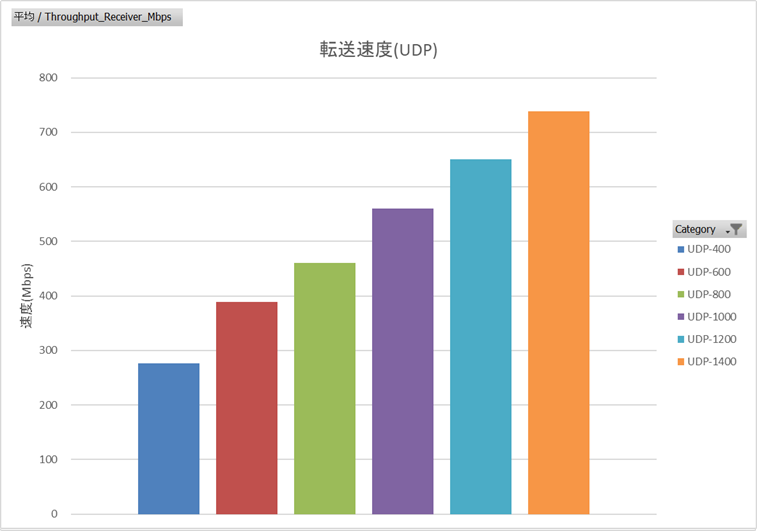

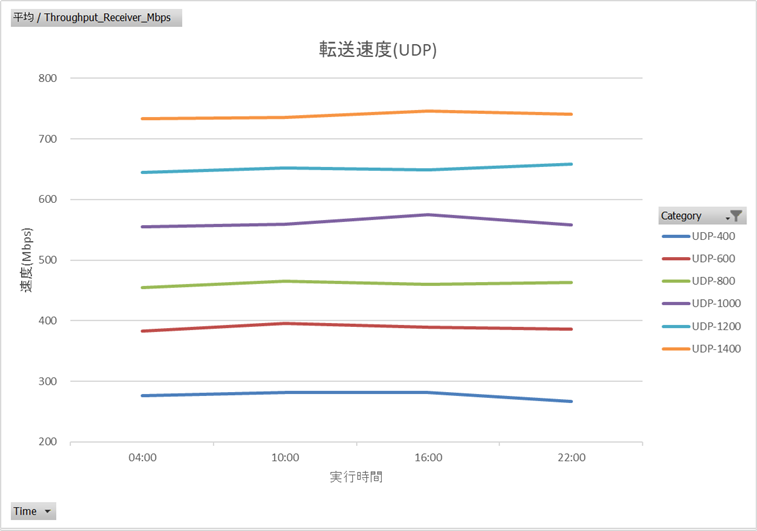

UDP

UDPの場合は、ペイロード長により300Mbps弱~700Mbps強まで帯域が変化することを確認しました。

ショートパケットを大量に使用する通信は注意が必要です。

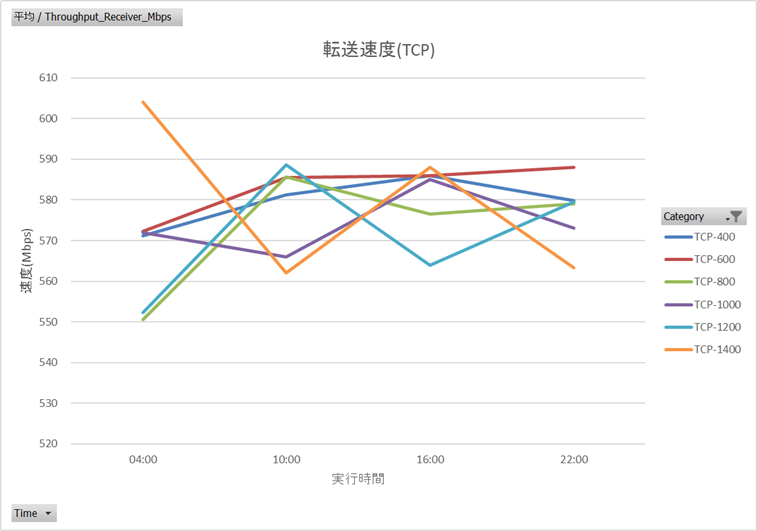

実行時間による影響の確認

次にベンチマークを実施した時間による影響が、どの程度出ているかを確認します。

TCP

TCPでは、時間帯によるブレが50Mbps程度発生していますが、おおむね安定していることが確認できました。

UDP

UDPでは、どの時間帯でも、ペイロード長毎に安定した速度が確認できました。

まとめ

リモートアクセスVPNゲートウェイ経由での通信でも、TCPであればバッファサイズによらず600Mbps弱程度の通信帯域が確認できました。

多くの場合、端末からのTCP通信で600Mbps程度の帯域があれば十分だと考えられますので、安心してお使いください。

UDPの場合は、ペイロード長により大きく通信帯域が変化します。

しかし、ペイロード長200を利用するシーンは少なく、現実的なペイロード長であればTCPと同じ600Mbps程度は余裕で出ていますので、多くの場合は問題ないと考えられます。

UDPを使った通信の影響は十分に検証の上、ご利用ください。

注意事項

- 本記事は、実現性の確認を目的としています。実際に利用する場合は実作業前にお客様にて検証および動作確認を実施し、必要な通信が実現可能か確認してください。

- 本記事の掲載時点の情報になります。最新の情報は各サービスのサービスページ、技術仕様ページを参照してください。

- 本記事に記載されている会社名、製品名等の固有名詞は各社の商号、登録商標または商標です。

- 本記事の他社サイトへのリンクにつきまして、リンク切れの際はご容赦ください。